GPT-5.5-Cyberとは?OpenAI Trusted Access for Cyberの中身・脆弱性検知性能・GPT-5.5との違いを徹底解説【2026年5月】

この記事のポイント

GPT-5.5-CyberはOpenAIが2026年5月7日に限定プレビュー公開した、サイバー防御者専用のGPT-5.5バリアントです。Trusted Access for Cyberの3層ティア・申請方法・AISI評価・GPT-5.5との違い・国内利用の現実性まで一次情報ベースで整理します。

GPT-5.5-Cyberは、OpenAIが2026年5月7日に限定プレビュー公開した、サイバーセキュリティ防御業務に特化したGPT-5.5のバリアントモデルです。 一般公開のGPT-5.5よりも能力を引き上げたモデルではなく、「検証済みの防御担当者に対してセキュリティ関連タスクの拒否率を下げた、より許容度の高い派生モデル」という位置づけになっています。

この記事でわかること:

- GPT-5.5-Cyberの定義と「能力強化版ではなく許容度を上げた派生モデル」という公式の位置づけ

- Trusted Access for Cyber(TAC)プログラムの3層ティア構造と申請要件

- 公式が許可する防御者向けユースケースと、ブロックされ続けるタスク

- UK AISIの独立評価で確認された性能(Expert合格率71.4%・32ステップ攻撃シミュレーション完遂)

- GPT-5.5(標準)/ GPT-5.5 + TAC基本 / GPT-5.5-Cyberの3段階比較表

- Claude Mythos Previewとの位置関係

- AISIが指摘した「ユニバーサル・ジェイルブレイク」など現時点のリスク

- 日本企業のSOC・CSIRTから見た申請の現実性

- GPT-5.5-Cyberが必要な人 / GPT-5.5 + TAC基本で足りる人 / 一般ChatGPTで十分な人

企業のセキュリティ担当者・SOC/CSIRTメンバー・バグバウンティハンター・脆弱性研究者・CISOに向けた内容です。

⚠️ 本記事の情報は2026年5月9日時点で確認できた一次ソースに基づいています。GPT-5.5-Cyberは限定プレビュー段階であり、料金・利用条件・対象者は今後変動する可能性があります。最終的な判断は必ずOpenAI公式の最新情報で確認してください。

GPT-5.5-Cyberの定義と位置づけ

GPT-5.5-Cyberは、OpenAIのGPT-5.5(2026年4月23日リリース)をベースに、サイバーセキュリティ防御業務専用にチューニングされた限定プレビュー版モデルです。 一般公開モデルでは安全装置が拒否しがちなPoC作成・バイナリ解析・マルウェア解析といった防御タスクを、検証済みの利用者に対しては通すよう調整されている点が最大の特徴です。

OpenAI公式は、GPT-5.5-Cyberの位置づけを次のように説明しています。

"The initial preview of cyber-permissive models like GPT-5.5-Cyber is not intended to significantly increase cyber capability beyond GPT-5.5 – it's primarily trained to be more permissive on security-related tasks."

(初期プレビューは「GPT-5.5を上回る能力拡張」が目的ではなく、セキュリティ関連タスクで分類器の拒否率を下げ、より許容度を高めることが主目的)

つまり、生のモデル能力を引き上げた別物ではなく、「防御目的では拒否されがちだったタスクを通すようにファインチューンしたバージョン」と理解するのが正確です。

基本情報

項目 | 内容 |

|---|---|

正式名称 | GPT-5.5-Cyber |

開発元 | OpenAI |

公開日 | 2026年5月7日(限定プレビュー) |

ベースモデル | GPT-5.5(2026年4月23日リリース) |

提供形態 | 限定プレビュー(limited preview) |

提供チャネル | ChatGPT および Codex(TAC認証アカウント向け) |

必要なアクセス | Trusted Access for Cyber(TAC)の最上位ティア(招待制) |

想定ユーザー | 重要インフラ防御に責任を持つ承認済みパートナー |

単独料金 | 未公表(2026年5月9日時点) |

必須セキュリティ | 2026年6月1日以降、Advanced Account Securityの有効化が必須 |

関連モデルとの位置関係

モデル | 提供開始 | 位置づけ |

|---|---|---|

GPT-5.5 | 2026-04-23 | 一般提供されている標準フロンティアモデル |

GPT-5.5 with TAC(基本) | 2026-05-07 | 検証済み防御者向けに、防御業務の拒否率を下げた版 |

GPT-5.5-Cyber | 2026-05-07 | TAC最上位(招待制)のみ。最も許容度の高い防御者専用版 |

GPT-5.4-Cyber | 2026-04-14 | 前世代の許容版(参考) |

関連記事: GPT-5.5本体の機能・性能・料金については GPT-5.5(Spud)とは?性能・料金・Claude Opus 4.7との違いを徹底解説 で詳しく整理しています。

GPT-5.5-Cyberでできること(許可される防御者向けワークフロー)

GPT-5.5-Cyberの核心は、「防御目的・自組織または認可された対象に対する分析」を、一般版よりも摩擦なく実行できる点にあります。 OpenAI公式およびテックメディアの解説から確認できる、想定ユースケースは以下のとおりです。

公式が許可する主なユースケース

領域 | 具体的な作業 |

|---|---|

PoC作成支援 | 自社で発見したバグの再現コード(Proof of Concept)を書く |

認可済みレッドチーミング | 自組織を対象としたペネトレーションテストの設計・補助 |

バイナリリバースエンジニアリング | ソースのないコンパイル済みソフトの解析・挙動推論 |

マルウェア解析 | 難読化コードの挙動推論・意図特定 |

脆弱性識別・トリアージ | ソースコードレビュー+バイナリ解析で潜在脆弱性を抽出、修正案を提示 |

検出エンジニアリング | 検知ルール・シグネチャ作成 |

パッチ検証 | 修正の妥当性確認 |

長時間・多段の脆弱性研究 | VulnLMP系評価で複数日にまたがる持続的な脆弱性研究、PoC入力生成、根本原因分析 |

これらは一般版のGPT-5.5では「悪用可能性がある」と判定されて拒否されがちな領域です。GPT-5.5-Cyberでは、TACで身元確認された利用者に対してこうした防御業務上の摩擦を体系的に下げることを目的にチューニングされています。

ブロックされ続けるタスク(公式明示)

ただし、GPT-5.5-Cyberは「防御目的以外」の用途を解放するモデルではありません。OpenAIが公式にプレビュー版でも拒否し続けるとして挙げているのは以下です。

- 認証情報の窃取(credential theft)

- マルウェアの作成・配布

- 外部システムへの攻撃

- 無許可の侵入

- データ流出(data exfiltration)

- 破壊的・無許可のテスト

つまり「攻撃用途」「無関係な第三者への攻撃支援」は通常のGPT-5.5と同様にブロックされる設計です。許容度が上がるのはあくまで防御者の視点で正当性が確認できるタスクのみです。

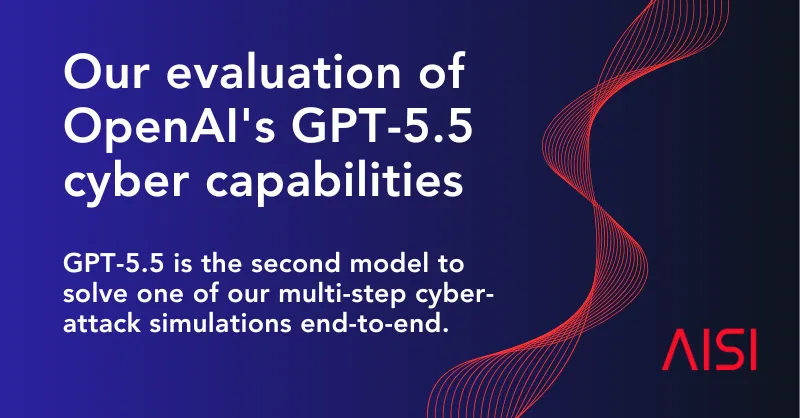

GPT-5.5-Cyberの強み — UK AISI評価で確認された数字

出典: UK AI Security Institute (AISI)

ベースとなるGPT-5.5自体が、サイバー領域で過去最強クラスの数字を出しているのが大きな強みです。 UK AI Security Institute(AISI)が2026年4月30日に公表した独立評価では、複数のベンチマークで前世代を大きく上回る結果が確認されました。

AISI独立評価の主要数字

評価項目 | GPT-5.5 | 比較対象 | コメント |

|---|---|---|---|

AISI Expert スイート 平均合格率 | 71.4% | Claude Mythos Preview 68.6% / GPT-5.4 52.4% | 公開時点で最上位 |

「The Last Ones」(32ステップ企業NW攻撃シミュレーション) | 10回中2回完遂 | Mythos Previewに続く2例目 | 32手連続で破綻せずに到達 |

Rust製仮想マシンのリバースエンジニアリング | 約11分・約$1.73で解決 | 人間専門家は約12時間相当 | コスト効率が極端に高い |

OpenAI内部 Cyber Range | 93.33% | GPT-5.4-Thinking 73.33% | 大幅向上 |

何がすごいのか

ポイントは「単発の知識クイズで強い」ではなく「長時間・多段のキャンペーンを破綻せずに走らせられる」点です。これまでLLMが苦手としていた、複数ステップにわたる脆弱性研究・PoC入力生成・根本原因分析を、現実的な時間・コストで完遂できる水準に達したと評価されています。

外部実測でも、XBOWを用いたゼロデイ発見ベンチマークで、GPT-5の見逃し率40%に対しGPT-5.5では10%に改善したとの報告(MindFort)があります。これらはGPT-5.5-Cyber固有の数字ではなくベース能力の数字ですが、GPT-5.5-Cyberは同じ能力をより少ない拒否で引き出せるという構図になります。

関連記事: 同水準の防御者向けモデルとしては Anthropicの Claude Mythos も2026年に発表されています。両者はサイバー領域で並走しており、選定時には能力だけでなく「自社が利用可能なライセンス・地理要件」を含めた判断が必要です。

GPT-5.5-Cyberの制約・できないこと

強力ではありますが「万能の自動ハッカー」ではありません。 AISIおよびOpenAI自身のSystem Cardで明示されている、現時点の限界は以下のとおりです。

能力上の限界(AISI評価)

- 産業制御システム(ICS)攻撃シミュレーション「Cooling Tower」は未解決

- ビジネスロジック脆弱性のようなアプリケーション固有の推論は不安定

- 複数候補から「実際に悪用可能なバグ」を見極める判断力に課題

- 複数実行時の一貫性・再現性が不十分

OpenAI公式の安全評価

OpenAIのSystem Cardでは、GPT-5.5のサイバー能力を High(高い)だが Critical(重大)には未到達 と分類しています。Criticalの定義は「多くのハードン化された実世界の重要システムにおいて、人間の介入なしにあらゆる重大度のゼロデイを特定・開発できる能力」です。GPT-5.5-Cyberは「高度な防御者の効率を引き上げる」レベルにあり、「人間レビューなしの自動運用」には公式にも到達していないと整理されています。

公式が認めているリスク

特筆すべきは、AISIによる6時間の専門家レッドチームでユニバーサル・ジェイルブレイクが発見されている点です。これは、悪意あるサイバークエリ全般で違反コンテンツを引き出せる単一の手法を意味します。OpenAIはこれを踏まえ、TAC(身元・信頼ベースのアクセス)+ 会話モニタリング + アクター制御の多層防御で対処する方針を示していますが、モデル単体としての安全装置だけでは破られうる前提に立っているのが現状です。

Trusted Access for Cyber(TAC)プログラムの仕組み

GPT-5.5-Cyberを使うには、Trusted Access for Cyber(TAC)と呼ばれる身元・信頼ベースのアクセスフレームワークを通過する必要があります。 TACは2026年2月5日に開始され、5月7日のアナウンスでGPT-5.5 / GPT-5.5-Cyber対応に拡張されました。

3層ティア構造(公式発表ベースの整理)

ティア | 提供モデル | 主な対象 | 想定する利用範囲 |

|---|---|---|---|

通常利用 | GPT-5.5(標準) | 一般ユーザー | CTF・教育・基礎調査などはこれで足りる |

TAC(基本) | GPT-5.5 with Trusted Access for Cyber | 検証済み防御担当者 | 拒否率を下げ、合法的な防御ワークフローの大半を扱う |

TAC 最上位(招待制) | GPT-5.5-Cyber | 重要インフラ防御に責任を持つ承認済みパートナーの少人数グループ | 最も許容度の高い、ベットされた防御者向け |

公式は「ほとんどの防御者にとっての出発点はGPT-5.5 with Trusted Access for Cyberであり、これだけで合法的な防御ワークフローの大半を扱える」と明言しています。多くの企業のSOC/CSIRTにとってGPT-5.5-Cyberまでは不要という設計です。

監視・統制の仕組み

TACは単なる「ゲート」ではなく、利用後の監視まで含めた多層構造になっています。

- 会話レベルのモニタリング

- アクター(actor)レベルのエンフォースメント

- 信頼ベースのアクセス制御

- 安全保障インフラ全体のセキュリティ監視

つまり、TACに承認されても「自由に何でも使える」わけではなく、利用ログは継続的に評価され、不適切な利用が検知された場合はアクセスが取り下げられる前提です。

申請方法・要件

TACへの申請窓口は個人向けと企業向けで分かれており、申請自体は無料ですが本人確認(KYC)が必須です。 GPT-5.5-Cyberの最上位アクセスは招待制(invite-only)で、KYC通過後にさらに追加審査が入ります。

個人向け申請フロー

ステップ | 内容 |

|---|---|

① 申請窓口 |

|

② 本人確認(KYC) | 政府発行ID等による身元確認 + デバイス健全性等のトラストシグナル |

③ ティア判定 | KYC通過で TAC 基本(GPT-5.5 with TAC)アクセス |

④ 招待制審査 | GPT-5.5-Cyber は別途招待が必要(自動付与されない) |

企業向け申請フロー

- OpenAIの営業担当経由でチーム単位の申請

- または

openai.com/form/enterprise-trusted-access-for-cyber/のパイロット申請フォームから連絡 - 承認後はSSO ワークフローでチームメンバーに展開

Advanced Account Security(高度アカウントセキュリティ)が必須化

OpenAIは公式に次のように明言しています。

"Individual members of Trusted Access for Cyber accessing our most cyber capable and permissive models will be required to enable Advanced Account Security beginning June 1, 2026."

TAC最上位(GPT-5.5-Cyberアクセス対象者)の個人メンバーは、2026年6月1日以降、Advanced Account Securityの有効化が必須になります。

組織契約の場合は、SSOワークフローにフィッシング耐性のある認証(パスキー / FIDO2 / WebAuthn等)を組み込んでいることを表明(attest)すれば代替可能です。要件の細部は今後OpenAIヘルプセンターでアップデートされる見込みのため、運用前に最新仕様の確認が必要です。

関連記事: ChatGPTのAdvanced Account Securityとは?フィッシング耐性MFAの設定と要件 でアカウント保護の詳細を整理しています。

日本企業から見た申請の現実性

公式に「日本居住者が申請可能か」を明示した記載は2026年5月9日時点で見つかっていません。ただし chatgpt.com/cyber はグローバルに公開されており、KYCに耐える政府発行ID(パスポート等)と英語フォームに対応できれば、個人申請のハードル自体は技術的に存在しないと整理できます。一方、最上位のGPT-5.5-Cyberアクセスは招待制であり、日本居住者の現実的な可否は要問い合わせです。企業導入を検討する場合は、まず Enterprise TAC のパイロットフォームから連絡し、自組織の防御業務の正当性をエビデンス付きで提示するのが現実的です。

料金とプラン

GPT-5.5-Cyber単独の料金は2026年5月9日時点で公表されていません。 限定プレビューであり、TACで承認された対象者に対し、既存のChatGPT / Codex / API プランを通じて提供される形と見られます。TACへの申請自体は無料です(KYC等の手続きは必要)。

参考:ベースGPT-5.5のAPI料金

モデル | 入力 ($/1Mトークン) | 出力 ($/1Mトークン) |

|---|---|---|

gpt-5.5(標準) | $5.00 | $30.00 |

gpt-5.5-pro | $30.00 | $180.00 |

Batch / Flex | 標準比 50%オフ | 標準比 50%オフ |

Priority | 標準比 2.5倍 | 標準比 2.5倍 |

- コンテキスト長: API版で最大1Mトークン、Codex版で400Kトークン

- ChatGPTプラン: Free / Go / Plus($20)/ Pro($200)/ Business / Enterprise / Edu

- GPT-5.5は Plus 以上の Codex で利用可能

GPT-5.5-Cyberが上記料金を踏襲するのか、追加料金がかかるのかは公式から発表されていません。「料金は◯ドル」と断定できる情報はまだ存在しない点に注意が必要です。

関連記事: ChatGPTの料金プラン徹底比較 で各プランの違いを整理しています。

GPT-5.5(標準)/ TAC基本 / GPT-5.5-Cyber 比較表

「自分はどのティアまで必要か」を判断するための、公式情報ベースの3段階比較です。

比較項目 | GPT-5.5(標準) | GPT-5.5 + TAC基本 | GPT-5.5-Cyber |

|---|---|---|---|

提供形態 | 一般提供 | TAC承認後 | TAC最上位(招待制) |

対象 | 一般ユーザー | 検証済み防御者 | 重要インフラ防御担当者 |

申請要件 | なし(ChatGPT/APIアカウント) | KYC(政府発行ID等) | KYC + 追加審査・招待 |

PoC作成支援 | △(多くは拒否) | ○ | ◎(最も摩擦が少ない) |

バイナリリバース解析 | △ | ○ | ◎ |

マルウェア挙動解析 | △ | ○ | ◎ |

認可済みレッドチーミング | △ | ○ | ◎ |

攻撃用途・無許可侵入 | × | × | × |

データ流出支援 | × | × | × |

Advanced Account Security | 任意 | 推奨 | 2026/6/1から必須 |

監視レイヤー | 標準 | 会話モニタリング追加 | 会話 + アクター + 監査 |

単独料金 | API公開料金 | 同(手続き無料) | 未公表 |

国内利用の現実性 | 高い | 中(KYC通過次第) | 低〜中(招待制) |

凡例: ◎ 想定主要ユースケース / ○ 利用可 / △ 拒否率が高い / × 不可

Claude Mythosとの位置関係

出典: Anthropic

サイバー領域で並走する競合として、Anthropicの Claude Mythos / Mythos Preview があります。 両者はAISIの「The Last Ones」を完遂した数少ないモデルで、どちらも企業ネットワーク32ステップ攻撃シミュレーションをクリアした実績があります。

比較項目 | GPT-5.5-Cyber | Claude Mythos Preview |

|---|---|---|

開発元 | OpenAI | Anthropic |

公開時期 | 2026年5月7日(限定プレビュー) | 2026年(限定プレビュー) |

提供形態 | TAC最上位(招待制) | 限定パートナー向け |

AISI Expert合格率(参考:ベースモデル) | 71.4%(GPT-5.5) | 68.6% |

「The Last Ones」完遂 | 10回中2回 | 完遂例あり |

想定ユースケース | 防御者向けPoC・解析・検出 | 同様の防御者ワークフロー |

アクセス制御の特徴 | TACの3層ティア + 会話モニタリング | パートナーシップ + ガードレール |

選定の実務的ポイントは「能力差」よりも「自社が現実に使える契約形態が用意されているか」です。能力は両者とも公開可能な防御業務をカバーする水準にあり、ライセンス可用性・地理的制約・既存契約との整合性で選び分けるのが現実的です。

関連記事: Claude Mythosとは?性能・利用条件・GPT-5.5-Cyberとの違い で Mythos 側の詳細を整理しています。

GPT-5.5-Cyberはどんな人におすすめか

多くの読者にとって、答えは「まずはGPT-5.5 + TAC基本で十分」です。 公式も「ほとんどの防御者の出発点はTAC基本」と明言しており、GPT-5.5-Cyberは想定対象者が限定的に絞られています。

こんな方におすすめ(GPT-5.5-Cyber検討に値する)

- 重要インフラ(電力・通信・金融・医療等)の防御に責任を持つ組織のセキュリティチーム

- ベンダーとして大規模な脆弱性研究・PoC生成・マルウェア解析を業務として担う研究機関

- 既にOpenAIまたは大手クラウド経由でEnterprise契約を持ち、専任のCISOチームによるガバナンスが効いている企業

- 自組織内でフィッシング耐性のある認証(パスキー / FIDO2 / SSO)を全社展開済みで、6月1日以降のAdvanced Account Security要件を満たせる組織

- AISIが指摘した制約(ICS未解決・ビジネスロジック不安定・ジェイルブレイク既知)を理解した上で、人間レビュー前提の運用が組める体制

こんな方にはおすすめしない

- 個人の趣味・学習目的(CTF・教育用途は標準GPT-5.5で十分)

- 「攻撃用途で許容度が高いモデルを使いたい」という動機 — ブロック対象は変わらず、TACで失効リスクが高い

- 自組織の防御以外を対象にしたいケース — 認可されていない第三者への攻撃支援は許可されない

- 人間レビューを省きたい用途 — 公式・AISI評価ともに「自動運用には未到達」と整理されている

- 6月1日以降のフィッシング耐性認証要件を満たせない組織

- 即時の本番投入が必要な業務 — 限定プレビューであり提供条件が変動しうる

「TAC基本」で十分な人

下記に該当する場合は、GPT-5.5-CyberではなくTAC基本(GPT-5.5 with Trusted Access for Cyber)が現実的な解です。

- 一般的なペネトレーションテスト業務・脆弱性診断ベンダー

- バグバウンティハンターとして個人活動している研究者

- 一般企業の社内SOC・CSIRTで、自社サービスの防御に集中するチーム

- 「拒否率が下がってほしいが、最上位の許容度までは不要」と感じる利用者

リスクとセキュリティ上の懸念

便利な一方で、現時点で正直に共有すべきリスクが複数あります。 GPT-5.5-Cyberを導入検討する組織は、以下を運用設計に織り込む必要があります。

① ユニバーサル・ジェイルブレイクの存在

AISIが6時間の専門家レッドチームで、悪意あるサイバークエリ全般で違反コンテンツを引き出せるユニバーサル・ジェイルブレイクを発見しています。OpenAIはこれを踏まえTAC + 監視 + アクター制御の多層防御で対処する方針ですが、モデル単体のガードレールは破られうる前提で運用する必要があります。

② 能力上の限界

ICS(産業制御システム)攻撃シミュレーション未解決・ビジネスロジック脆弱性の不安定さ・複数実行時の一貫性不足など、「使える領域と使えない領域」が明確に存在します。これらの領域では人間専門家のレビューが不可欠です。

③ ログ・モニタリングへの同意

TACでは会話レベルのモニタリングが行われます。社内ポリシー上、機密情報をAIサービスに送出することへの監査ログ・データ保護の整理が事前に必要です。

④ 6月1日以降のアカウント保護要件

TAC最上位個人メンバーは2026年6月1日以降、Advanced Account Securityの有効化が必須です。MFAだけでなくフィッシング耐性のある認証(パスキー等)が要求される見通しで、組織のIT/IDポリシーが追従していない場合はアクセスを失います。

⑤ 限定プレビューゆえの提供変動

料金・対象者・利用条件は今後変わる可能性があります。本番運用設計を「Cyberアクセス前提」で固めるのは早計で、TAC基本でも遂行可能なワークフローをデフォルトに据える設計が安全です。

GPT-5.5-Cyberに関するよくある質問

Q1. GPT-5.5-CyberはGPT-5.5よりも「強い」モデルですか?

いいえ、ベースとなる推論能力はGPT-5.5と同等というのが公式の説明です。差異は「セキュリティ関連タスクでの拒否率の低さ=許容度」にあります。能力差ではなく、承認された防御者に対して摩擦の少ないモデルを提供することが目的です。

Q2. 個人で申請できますか?

chatgpt.com/cyber から個人申請が可能です。ただしKYC(政府発行ID等)が必要で、TAC基本までは到達しやすいものの、GPT-5.5-Cyberの最上位アクセスは招待制であり、個人で自動的に付与されるわけではありません。

Q3. 日本居住者でも申請できますか?

公式に明示された制限は2026年5月9日時点で確認できていません。グローバルに chatgpt.com/cyber から申請窓口は開いていますが、最上位(GPT-5.5-Cyber)の現実的な可否は要問い合わせです。企業導入であれば Enterprise TAC のパイロットフォーム経由で連絡するのが現実的です。

Q4. 攻撃用途には使えますか?

使えません。認証情報の窃取・マルウェア作成・無許可の侵入・データ流出・破壊的なテストはGPT-5.5-Cyberでも明確にブロックされ続けます。許容度が上がるのはあくまで「防御目的・自組織または認可された対象に対する分析」のみです。

Q5. GPT-5.4-Cyberとの関係は?

GPT-5.4-Cyberは2026年4月14日に限定プレビューされた前世代版で、GPT-5.5の登場によりサイバー領域の中心はGPT-5.5 / GPT-5.5-Cyberに移行しています。GPT-5.4-Cyberが直ちに廃止されるかは未確認ですが、新規プロジェクトはGPT-5.5系を基点に設計するのが自然です。

Q6. Claude MythosとGPT-5.5-Cyber、どちらを選ぶべきですか?

能力差よりも「自社が利用可能な契約形態」で選ぶのが実務的です。AISI評価ではGPT-5.5(71.4%)がClaude Mythos Preview(68.6%)をわずかに上回りますが、両者とも公開できる防御業務をカバーする水準にあります。既存のクラウド契約・地理要件・コンプライアンス要件で選び分けるのが現実的です。

Q7. 料金はいくらですか?

GPT-5.5-Cyber単独の料金は2026年5月9日時点で未公表です。TAC申請自体は無料で、提供はChatGPTおよびCodex経由(API利用は通常のGPT-5.5料金体系:入力$5/出力$30/1Mトークン)が想定されますが、Cyber版固有の追加料金有無は今後の発表待ちです。

Q8. すぐに本番運用に組み込めますか?

慎重に設計してください。限定プレビュー段階であり、AISIが指摘するユニバーサル・ジェイルブレイクや能力上の限界(ICS未解決・ビジネスロジック不安定)が残存しています。人間レビューを前提とし、TAC基本でも遂行可能なワークフローをデフォルトに据える設計が安全です。

まとめ — GPT-5.5-Cyberの本質と実務的な使いどころ

GPT-5.5-Cyberは「能力強化版」ではなく「許容度を引き上げた、検証済み防御者専用の派生モデル」です。本質を整理すると以下のようになります。

- ベース能力はGPT-5.5と同等(AISI Expert 71.4%・「The Last Ones」10回中2回完遂)

- 違いは「PoC作成・バイナリ解析・マルウェア解析等で拒否率が低い」点のみ

- アクセスはTACの最上位ティア(招待制)で、KYC + 追加審査が必要

- 2026年6月1日以降はAdvanced Account Securityが必須

- 攻撃用途・無許可侵入・データ流出は引き続きブロック

- 多くの防御者にとっての出発点はGPT-5.5 + TAC基本で、Cyberまでは不要

実務的には次の判断フローが現実的です。

- 個人の学習・CTF・基礎調査 → 標準GPT-5.5で十分

- 本職の防御業務(SOC・CSIRT・診断ベンダー) → TAC基本(GPT-5.5 + TAC)を申請

- 重要インフラ防御・大規模研究機関 → TAC基本で運用しつつ、必要に応じてGPT-5.5-Cyberを Enterprise 申請

GPT-5.5-Cyberは限定プレビュー段階で、料金・対象者・利用条件は今後変動します。本番運用設計を「Cyberアクセス前提」で固めるのは早計で、TAC基本ベースのワークフローをデフォルトに据えつつ、最新情報を継続的に追いかける運用が安全です。

次に読むべき関連記事

- GPT-5.5(Spud)とは?性能・料金・Claude Opus 4.7との違いを徹底解説 — ベースモデルの詳細

- Claude Mythosとは?性能・利用条件・GPT-5.5-Cyberとの違い — 競合モデルの整理

- ChatGPTのAdvanced Account Securityとは?要件と設定手順 — 6月1日以降の必須要件

- 生成AIのセキュリティリスクと企業導入時の対策 — セキュリティ視点の補完

- AIエージェントのセキュリティ運用ガイド — 運用設計の参考

参考ソース(一次情報)

OpenAI公式

- Scaling Trusted Access for Cyber with GPT-5.5 and GPT-5.5-Cyber | OpenAI

- Introducing GPT-5.5 | OpenAI

- Introducing Trusted Access for Cyber | OpenAI

- GPT-5.5 System Card – Cybersecurity

- Trusted Access for Cyber 申請ページ

- Enterprise TAC 申請フォーム

- Introducing Advanced Account Security | OpenAI

- OpenAI API Pricing

独立評価

英語メディア

この記事の著者

AI革命

編集部

AI革命株式会社の編集部です。最新のAI技術動向から実践的な導入事例まで、企業のデジタル変革に役立つ情報をお届けしています。豊富な経験と専門知識を活かし、読者の皆様にとって価値のあるコンテンツを制作しています。

最新記事

Pentagon AIブラックリストとは?国防総省が8社契約しAnthropicを除外した理由・サプライチェーンリスク指定・Claude軍事利用拒否を整理【2026年5月】

2026/05/09

Anthropic Google 2,000億ドル契約とは|TPU・Cloud調達・Alphabet バックログ40%占有・SpaceX提携と並走するAIインフラ戦略徹底解説

2026/05/08

GPT-Realtime-2とは|OpenAI 音声・翻訳・Whisper API 3モデル徹底解説・料金・使い方【2026年5月】

2026/05/08

スタートアップのAI活用事例|プロダクト開発・資金調達・MVP構築AI徹底解説【2026年最新】

2026/05/08

印刷・出版業のAI活用事例|DTP自動化・デジタル出版・コンテンツAIを徹底解説【2026年版】

2026/05/08

福祉・NPO・非営利組織のAI活用事例|申請支援・多言語対応・業務自動化AI徹底解説【2026年最新】

2026/05/08