Claude Codeソースコード流出まとめ|何が漏れた?影響と今やるべき対策を解説

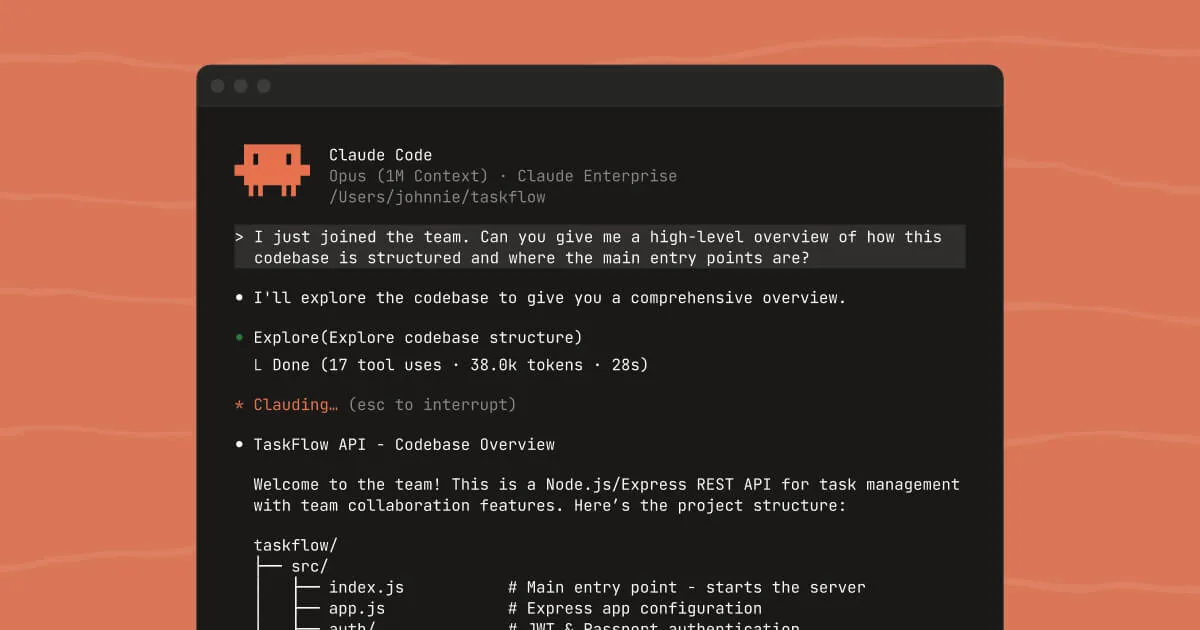

2026年3月31日、AnthropicのAIコーディング支援ツール「Claude Code」の内部ソースコード約512,000行がnpmパッケージ経由で流出しました。結論から言えば、AIモデルの重みやユーザーデータは漏れておらず、通常利用に直ちに支障はありません。ただし、セキュリティメカニズムの詳細が公開されたことで注意すべき点があります。

この記事では、以下の内容を整理しています。

- 何が起きたのか(時系列と技術的原因)

- 漏れた情報と漏れなかった情報の違い

- 利用者への実際の影響

- 個人・企業それぞれが今やるべき対策

- Claude Codeを使い続けて大丈夫かの判断基準

Claude Codeを業務で使っている方、導入を検討している方、セキュリティ担当者の方に向けた内容です。

事件の概要 ― 何が起きたのか

2026年3月31日、Claude Codeのnpmパッケージ(バージョン2.1.88)に、本来含まれるべきではないソースマップファイル(.mapファイル、約59.8MB)が混入した状態で公開されました。

ソースマップとは、ビルド済みコードから元のソースコードを復元できるデバッグ用ファイルです。これが含まれていたことで、Claude Codeの内部実装である約1,900ファイル・512,000行以上のTypeScriptソースコードが、npmレジストリから誰でもダウンロード可能な状態になりました。

発見したのはSolayer LabのインターンChaofan Shou氏で、X(旧Twitter)で報告。数時間のうちにGitHubに拡散し、41,500回以上フォークされました。

Anthropicは「セキュリティ侵害ではなく、人為的ミスによるリリースパッケージングの問題」と声明を出し、v2.1.89で修正済みです。GitHub上ではDMCA削除要請によるアクセス遮断が進められています。

時系列タイムライン ― Mythos流出からの連続事件

この事件は単発ではなく、Anthropicで短期間に2件のセキュリティ事故が発生した流れの中で起きています。

日付 | 出来事 |

|---|---|

2026年3月27日 | Anthropicの内部コンテンツ管理システムの設定ミスにより、約3,000件の未公開ファイル(次世代モデル「Claude Mythos」のドラフト記事含む)が外部から閲覧可能な状態で発見される |

2026年3月31日 | Claude Code v2.1.88がnpmに公開。ソースマップファイルの混入が発覚 |

2026年3月31日〜4月1日 | Anthropicが問題を認識し対応を開始。v2.1.89を公開 |

2026年4月1日 | GitHubへのDMCA削除要請を実施。Bloomberg・Fortune・ITmedia等の大手メディアが報道 |

2026年4月〜 | 「Claude Code Unpacked」プロジェクトが立ち上がり、流出コードの分析・研究が進行 |

Fortune誌はこれを「Anthropicにとって4日間で2度目の重大セキュリティ事故」と報じています。

技術的原因 ― なぜソースコードが漏れたのか

今回の流出は、高度なサイバー攻撃ではなく、ビルド設定の1箇所の記載漏れが原因です。

Claude Codeのランタイムに使用されているBun(JavaScriptランタイム)は、デフォルトでフルソースマップを生成する仕様になっています。通常、npmパッケージを公開する際は.npmignoreファイルやpackage.jsonのfilesフィールドで不要ファイルを除外しますが、今回は*.mapファイルの除外設定が抜けていました。

さらに、CI/CDパイプライン(自動ビルド・デプロイの仕組み)でのチェックも不足していたため、ソースマップが含まれたままnpmレジストリに公開されました。

つまり「設定ファイル1行の記載漏れ」が512,000行のコード流出を引き起こしたという事件です。npmパッケージ公開時の設定ミスは、AI業界に限らずソフトウェア開発全般で起こりうる問題ですが、その影響範囲の大きさから注目を集めました。

漏れた情報と漏れなかった情報

今回の事件で最も重要なのは、何が漏れて何が漏れなかったかを正確に把握することです。

漏れた情報・漏れなかった情報の比較

分類 | 漏れた情報 | 漏れなかった情報 |

|---|---|---|

ソースコード | Claude Codeのクライアント側TypeScriptコード(約512,000行) | サーバーサイドのバックエンドシステム |

AIモデル | なし | Claudeのモデルの重み(推論能力の本体) |

学習データ | なし | モデルの訓練に使用されたデータセット |

ユーザーデータ | なし | ユーザーのプロジェクトコード・APIキー・会話履歴 |

セキュリティ設計 | ファイル操作の権限分類ロジック、保護対象ファイルリスト、安全性自動判定の仕組み | サーバーサイドの多層防御システム |

システムプロンプト | Claude Codeに与えられている指示マニュアルの全文 | なし(全文流出) |

内部データ | 未発表モデルのベンチマーク結果 | 顧客の認証情報・アクセストークン |

漏れた情報の詳細

流出したコードから判明した主な内容は以下の通りです。

コアシステムのアーキテクチャ:

- QueryEngine.ts(約46,000行): LLM APIの制御エンジン

- Tool.ts(約29,000行): ファイルシステム権限モデルの実装

- 「エージェンティックハーネス」と呼ばれる、AIモデルの周囲でツール使用の指示・ガードレール・動作規則を提供するソフトウェア層の全設計

セキュリティメカニズム:

- ファイル操作の「低リスク・中リスク・高リスク」分類ロジック

.gitconfigや.bashrcなどの保護対象ファイルリスト- 機械学習モデルを利用した安全性自動判定システム(内部名称「YOLO」分類器)

- パストラバーサル攻撃対策のクライアント側パス検証ロジック

107個の未公開フィーチャーフラグ(開発中機能):

機能名 | 内容 |

|---|---|

KAIROS | 自律型バックグラウンドエージェント。ファイル変更の自動検知など |

KAIROS_DREAM | アイドル時間を利用した過去セッションからのパターン抽出・メモリ圧縮 |

ULTRAPLAN | 30分以上の複雑設計をクラウド側のOpus 4.6にオフロード実行 |

VOICE_MODE | 音声入出力機能 |

WEB_BROWSER_TOOL | ブラウザ操作機能 |

BUDDY | ターミナルAIペット(たまごっち風、18種キャラ、ガチャシステム) |

Coordinator Mode | マルチエージェント並列実行 |

Undercover Mode | AI生成コードの出所を隠蔽する機能(倫理的問題が指摘されている) |

漏れなかった情報のポイント

Anthropicは公式声明で「機密性の高い顧客データや認証情報は関与しておらず、漏洩もしていない」と明言しています。

特に重要なのは、Claudeの「頭脳」にあたるモデルの重み(パラメータ)は一切漏れていない点です。流出したのはあくまでClaude Codeの「ハーネス」、つまりAIモデルの周囲でツール操作を制御するソフトウェア部分です。Claude自体の推論能力に関わる情報は含まれていません。

ユーザーへの実際の影響

一般ユーザーへの影響

現時点で、Claude Codeの一般ユーザーに直接的な被害は確認されていません。ユーザーのAPIキー、プロジェクトコード、会話履歴はいずれも流出していません。

ただし、セキュリティメカニズムの詳細(どの操作を許可し、どの操作を拒否するかの判断ルール)が公開されたことで、攻撃者がポリシー回避ポイントを特定しやすくなるリスクがあります。Anthropicのサーバーサイドの多層防御は依然として機能していますが、クライアント側の防御ロジックが公開された点は留意が必要です。

企業ユーザーへの影響

企業でClaude Codeを利用している場合、以下の観点で影響を評価する必要があります。

- 既知脆弱性の悪用リスク: セキュリティ専門家は、過去に報告された脆弱性(CVE-2025-59536、CVE-2026-21852)を悪用した新たな攻撃手法の開発が加速する可能性を指摘しています

- サプライチェーンリスクの再認識: npmパッケージ経由でツールを導入している場合、今回と同種の事故が他のツールでも起こりうることを認識すべきです

- コンプライアンス対応: セキュリティインシデントの報告義務がある業界では、利用ツールのインシデントとして記録・報告が必要になる場合があります

競合他社への影響

流出コードには、Claude Codeの設計思想(三段階トリガー評価システム、プロンプト動的キャッシング、権限分離ロジック)が含まれています。競合企業はこれを参考にできるため、Anthropicにとっては競争優位性の一部が失われた形です。また、未公開機能の存在が明らかになったことで、開発スケジュールの前倒しを迫られる可能性もあります。

個人ユーザーが今やるべき対策

Claude Codeを個人で利用している方は、以下の対策を確認してください。

1. インストール方法をネイティブインストーラーに切り替える

Anthropicはnpmインストールを非推奨とし、ネイティブインストーラー(単一バイナリ)を推奨しています。ネイティブインストーラーはnpmの依存チェーンを通らないため、今回のようなサプライチェーン経由の事故リスクが低減します。

2. バージョンを確認する

v2.1.88を使用している場合は、v2.1.89以降にアップデートしてください。Stableチャンネルを設定しておくと、問題のあるバージョンを自動的にスキップできます。

3. APIキーの確認

今回の事件でユーザーのAPIキーは流出していませんが、念のためAPIキーのローテーション(再発行)を行っておくと安心です。

4. 流出コードに手を出さない

GitHubに拡散した流出コードのダウンロード・フォーク・商用利用は避けてください。流出コードはAnthropicの知的財産であり、DMCA削除要請の対象です。

企業のセキュリティ担当者が確認すべきチェックリスト

企業でClaude Codeを導入している場合は、以下のチェックリストで自社の状況を確認してください。

実行環境の安全性

- Claude Codeのバージョンがv2.1.89以降であることを確認したか

- npmインストールからネイティブインストーラーへの移行を検討したか

- 管理者権限での実行を禁止しているか

- プロジェクト単位のサンドボックス化を行っているか

ネットワーク制御

- 外部通信をAnthropicの正規APIエンドポイントのみにホワイトリスト化しているか

- 新規クローンリポジトリでのClaude Code即時起動を制限しているか

- 設定ファイルの事前確認を義務化しているか

コード品質管理

- AI生成コードのセキュリティスキャン(SAST/DAST)を実施しているか

- GitGuardian等によるシークレット漏洩チェックを導入しているか

- AI生成コードによるシークレット漏洩はベースラインの2倍の割合で発生するとの指摘がある点を認識しているか

認証情報管理

- APIキーの定期ローテーションを実施しているか

- 異常リクエストの監視体制があるか

- 認証情報がソースコードにハードコードされていないか

Claude Codeは使い続けて大丈夫なのか

結論として、適切な対策を講じたうえで利用を継続することは問題ないと考えられます。理由は以下の通りです。

使い続けても大丈夫な理由

1. ユーザーデータは漏れていない

今回の事件で流出したのはClaude Codeのクライアント側ソースコードであり、ユーザーのプロジェクトコード・APIキー・会話履歴は一切漏れていません。

2. 流出コードから判明したセキュリティ設計は堅牢

流出コードを分析した専門家からは、Claude Codeのセキュリティ設計自体の品質が高いとの評価も出ています。パーミッションベースのアーキテクチャ、サンドボックス化されたbashツール、書き込みアクセスの制限、コマンドブロックリストなど、多層防御の設計がなされていることが確認されました。

3. 問題は迅速に修正された

Anthropicは問題を認識後、速やかにv2.1.89を公開し、GitHub上のDMCA削除要請も実施しています。

注意すべき点

一方で、以下の点は引き続き注意が必要です。

- セキュリティの判断ルール(どの操作を許可し、どの操作をブロックするか)が公開されたことで、攻撃者がバイパス手法を研究しやすくなった可能性がある

- Mythos流出に続いて短期間で2件の事故が発生したことは、Anthropic社内の情報管理体制への懸念を生んでいる

- 今後のアップデートで、流出した設計に基づくセキュリティの見直しが行われる可能性があり、一時的に仕様が変わることがありうる

利用判断の目安

利用シーン | 判断 | 理由 |

|---|---|---|

個人の学習・趣味開発 | 問題なく継続可能 | ユーザーデータの漏洩なし、v2.1.89以降で修正済み |

個人の業務利用 | 対策を確認したうえで継続可能 | インストール方法の見直し、バージョン確認を推奨 |

企業での標準ツール利用 | セキュリティチェックリスト確認後に判断 | ネットワーク制御・コードスキャン体制の確認が必要 |

高セキュリティ環境(金融・医療等) | 慎重に再評価 | セキュリティ判断ルールの公開による影響を個別評価すべき |

Claude Codeの通常時のセキュリティ設計

事件の影響を正しく評価するには、Claude Codeが通常時にどのようなセキュリティ対策を備えているかを理解しておくことが重要です。

Claude Code公式セキュリティドキュメントによると、以下の仕組みが実装されています。

- パーミッションベースのアーキテクチャ: デフォルトで厳密な読み取り専用パーミッションが適用される

- サンドボックス化されたbashツール: ファイルシステムとネットワークが分離されている

- 書き込みアクセス制限: 操作は開始フォルダとそのサブフォルダのみに限定される

- プロンプトインジェクション対策: パーミッションシステム、コンテキスト認識分析、入力サニタイゼーションの3層で防御

- コマンドブロックリスト:

curlやwgetなどの外部通信コマンドがデフォルトでブロック - MCPセキュリティ: 信頼できるプロバイダーのMCPサーバー使用を推奨

- クラウド実行セキュリティ: 分離されたVM、ネットワークアクセス制御、監査ログ

今回の事件でこれらの設計詳細が公開されたことは事実ですが、サーバーサイドの多層防御は引き続き非公開で機能しています。クライアント側の防御が公開されても、サーバー側で追加の検証が行われるため、即座にセキュリティが崩壊するわけではありません。

Anthropic社の対応と今後の見通し

これまでの対応

Anthropicは事件発覚後、以下の対応を行っています。

- 問題のあるv2.1.88を修正したv2.1.89を速やかに公開

- GitHub上で流出コードに対するDMCA削除要請を実施

- 公式声明で「顧客データの漏洩はない」と明言

- 再発防止のための対策を進行中(具体的な内容は現時点で未公開)

今後の注目ポイント

- 再発防止策の具体的な公開: CI/CDパイプラインの強化やnpmパッケージ公開プロセスの見直しがどのように行われるか

- セキュリティアーキテクチャの更新: 流出した判断ルールに基づく設計変更が行われるかどうか

- IPOへの影響: Anthropicは2026年後半のIPO準備中とされており、連続する事故が評価に与える影響が注目される

こんな方におすすめの対応 / 過度に心配しなくてよい方

過度に心配しなくてよい方

- Claude Codeを個人で利用しており、v2.1.89以降にアップデート済みの方

- ネイティブインストーラーでClaude Codeを導入している方

- Claude Code以外のClaude製品(Claude.ai、APIなど)のみを利用している方

積極的に対策を確認すべき方

- 企業でClaude Codeを全社導入している情報システム部門の方

- セキュリティポリシーの厳格な環境でClaude Codeを利用している方

- npmパッケージ経由でClaude Codeをインストールしている方

- Claude Codeの自動化機能(GitHub Actions等)を本番環境で利用している方

よくある質問(FAQ)

Q1. Claude Codeで書いたコードが外部に漏れた可能性はありますか?

ありません。今回流出したのはClaude Codeの内部実装コードであり、ユーザーがClaude Codeを使って書いたコードやプロジェクトファイルは一切含まれていません。Anthropicも公式声明でこの点を明確にしています。

Q2. Claude(チャットAI)の回答品質に影響はありますか?

ありません。流出したのはClaude Codeの「ハーネス」(ツール操作を制御するソフトウェア層)であり、Claudeの推論能力の本体であるモデルの重みは漏れていません。

Q3. v2.1.88を使ったことがある場合、何かリスクはありますか?

v2.1.88を使用したこと自体にセキュリティリスクはありません。問題はAnthropicのnpmパッケージにソースマップが含まれていたことであり、ユーザー側の環境が侵害されたわけではありません。ただし、最新バージョンへのアップデートを推奨します。

Q4. 流出したソースコードを見ても大丈夫ですか?

法的観点から推奨しません。流出コードはAnthropicの知的財産であり、DMCA削除要請の対象です。学術的・セキュリティ研究目的での分析は別として、ダウンロード・フォーク・商用利用は避けるべきです。

Q5. 今後同様の事故が起きる可能性はありますか?

npmパッケージ公開時の設定ミスはソフトウェア開発全般で起こりうる問題です。Anthropicは再発防止策を進めていますが、ネイティブインストーラーへの移行を行うことで、npm経由の同種リスクを回避できます。

Q6. 競合ツール(Cursor、GitHub Copilot等)に乗り換えるべきですか?

今回の事件だけを理由に乗り換える必要はないでしょう。ユーザーデータの漏洩はなく、Claude Codeのセキュリティ設計自体は堅牢であることが確認されています。ツール選定は、機能・料金・開発スタイルとの相性を総合的に判断してください。AIコーディングツールの比較は下記の関連記事で詳しく解説しています。

関連記事

Claude Codeやセキュリティについてさらに詳しく知りたい方は、以下の記事もご覧ください。

- Claude Codeの基本機能や使い方を知りたい方は「Claude Codeとは?機能・料金・使い方を解説」

- Claude Code全体の料金体系を確認したい方は「Claude料金プラン比較」

- 他のAIコーディングツールと比較したい方は「AIコーディングツールおすすめ比較」

- Cursor vs Claude Codeの違いを知りたい方は「Cursor vs Claude Code 比較」

- 生成AI全般のセキュリティリスクを把握したい方は「生成AIセキュリティリスクと対策」

- AIエージェント全体の概要を知りたい方は「AIエージェントとは?」

この記事の著者

AI革命

編集部

AI革命株式会社の編集部です。最新のAI技術動向から実践的な導入事例まで、企業のデジタル変革に役立つ情報をお届けしています。豊富な経験と専門知識を活かし、読者の皆様にとって価値のあるコンテンツを制作しています。